Злоумышленники эксплуатируют уязвимость нулевого дня в Java

Корпорация Symantec опубликовала результаты анализа атак с целью промышленного шпионажа, эксплуатирующих очередную уязвимость нулевого дня в Java.

Для их осуществления злоумышленники использовали скомпрометированный сертификат компании Bit9. Данная преступная группа ранее использовала и другие уязвимости нулевого дня.

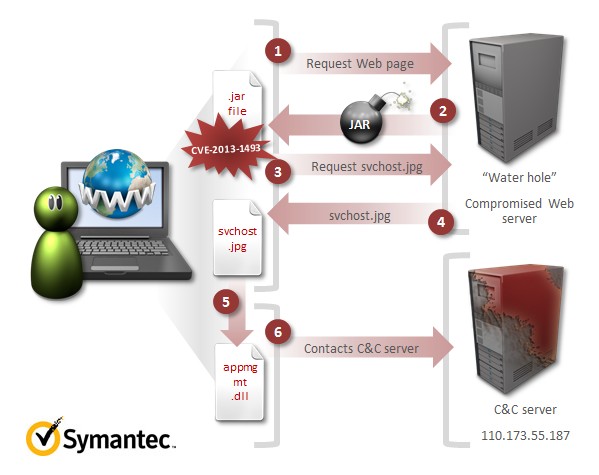

Специалисты компании Symantec установили, что в рамках атаки с использованием уязвимости нулевого дня в Oracle Java Runtime Environment (CVE-2013-1493) на заражённый компьютер загружается вредоносная программа в виде DLL-библиотеки, подписанной скомпрометированным сертификатом компании Bit9, которая устанавливает связь со своим сервером управления по адресу 110.173.55.187. Антивирусные продукты компании Symantec определяют её как Trojan.Naid.

Авторы Trojan.Naid имеют высокий уровень подготовки и демонстрируют поразительную настойчивость в осуществлении атак с целью промышленного шпионажа сразу в нескольких отраслях. В их арсенале не одна уязвимость – в 2012 году специалисты компании Symantec сообщили об осуществлении создателями Trojan.Naid атаки типа «watering hole» с применением уязвимости нулевого дня в Microsoft Internet Explorer (CVE-2012-1875).

Атака начинается с того, что жертва заманивается на веб-страницу со встроенным вредоносным JAR-файлом, который идентифицируется Symantec как Trojan.Maljava.B. Используя эксплойт к уязвимости CVE-2013-1493, он загружает файл с названием svchost.jpg, являющийся на самом деле исполняемым файлом, определяемым Symantec как Trojan.Dropper. Далее этот загрузчик в свою очередь скачивает файл appmgmt.dll, определяемый как Trojan.Naid. Symantec сразу же выпустила обновление для системы предотвращения вторжений (IPS), благодаря которому вредоносный JAR-файл будет определяться как Web Attack: Malicious Java Download 4.

Специалисты компании Symantec продолжают вести поиск наиболее эффективных способов защиты от атак нулевого дня, используя для этого новейшие разработки собственного подразделения STAR (Security Technology and Response).

Джерело: SmartPhone.ua

Обговорення новини

Попередні новини

Троянцы Trojan.Hosts заражают по 8 000 компьютеров в сутки11:15 13.03.2013

Троянцы Trojan.Hosts заражают по 8 000 компьютеров в сутки11:15 13.03.2013Компания «Доктор Веб» информирует пользователей об участившихся случаях взломов злоумышленниками веб-сайтов с целью загрузки на компьютеры пользователей вредоносных программ семейства Trojan.Hosts. Масштабы распространения этой угрозы в начале 2013 года приняли почти эпидемический характер.

78% скачанного из интернета пиратского программного обеспечения содержит шпионские программы09:01 07.03.2013

78% скачанного из интернета пиратского программного обеспечения содержит шпионские программы09:01 07.03.2013Каждый третий пользователь компьютера, который загружает нелицензионное программное обеспечение, надеясь сэкономить, рискует установить вредоносную программу.

Новый троянец атакует Linux-серверы09:15 26.02.2013

Новый троянец атакует Linux-серверы09:15 26.02.2013В связи с участившимися случаями взлома веб-серверов, работающих под управлением операционной системы Linux, компания «Доктор Веб» провела собственное расследование данных инцидентов. Специалисты выяснили, что одним из способов кражи паролей на серверах с ОС Linux стало использование троянца, добавленного в базы Dr.Web под именем Linux.Sshdkit.